Google предупредила о фишинговой рассылке, содержащей вирус

Пользователи Гугл Docs подверглись широкой фишинговой атаке, которая мгновенно распространилась в мире. В следствии множество аккаунтов Гугл выяснилось скомпрометировано, а индивидуальные эти попали в руки преступников.

Сложно, но действенно

Специалисты информируют, что механизм атаки достаточно сложен, а на уловку легко попасться. Жертва приобретает письмо, в котором говорится, что кто-то из перечня ее контактов предоставил доступ к документу на Гугл Docs, и предлагается тут же его открыть.

Фишинг в моде при любой погоде

Совокупности защиты банковских карт всегда обновляются, что не мешает мошенникам придумывать новые методы взломов. За прошедший год мошенники нанесли…

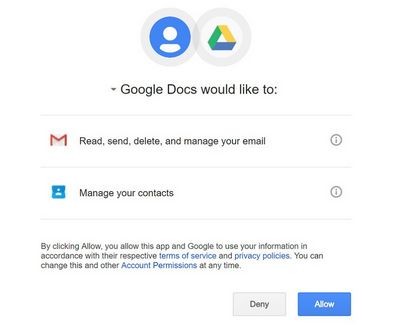

Затем в браузере раскрывается настоящая страница Гугл, предлагающая выбрать необходимый аккаунт, в случае если у пользователя их пара. Тут в игру вступает Google Docs, правильнее, не сам сервис, а замаскированное под него зловредное приложение, которое требует обеспечить ему доступ к профилю.

При утвердительного ответа преступники смогут воспользоваться электронной почтой Gmail, а после этого разослать дубликат вируса всем, кто находится в адресной книге, — как раз вследствие этого фишинговые письма так скоро разлетелись по всему интернету.

Затейливость данной фишинг-схемы содержится в том, что она не просто уводит пользователя на фиктивную страницу Гугл, которую возможно легко идентифицировать по опечатке в адресной строчке. Эта схема трудится в настоящей совокупности Гугл, а уже позже требует дать доступ к вирусному веб-приложению, не имеющему ничего общего с компанией.

Как отмечает The Verge, запрос от хакеров снаружи выглядит очень убедительно:

Вирус, замаскированный под Гугл Docs / The Verge

Но в случае если попытаться взглянуть данные о разработчике приложения, то тут сходу появляются вопросы. В первую очередь, кто таковой Юджин (Евгений?) Пупов.

Вирус, замаскированный под Гугл Docs / The Verge

Сообщается, что настоящее и фиктивное письма от Гугл Docs все-таки возможно различить, в случае если присмотреться повнимательнее. В частности, у фейка в нижней части сообщения будет отсутствовать адрес компании, и рамка около текста сообщения.

Помимо этого, среди получателей вирусного письма кроме пользователя будет фигурировать аккаунт hhhhhhhhhhhhhhhh@mailinator.com.

В ловушку может попасть любой

В случае если все-таки фишинга избежать не удалось, нужно открыть страницу со перечнем приложений, которые связаны с аккаунтом Гугл. В том месте возможно легко удалить фиктивный Гугл Docs, тем самым запретив ему доступ к личным данным, а после этого поменять пароль.

Гугл объявила, что приняла нужные меры, дабы остановить распространение атаки.

«В рамках защиты отечественных пользователей от приложения, выдающего себя за Гугл Docs, мы отключили аккаунты преступников, и удалили фейковые страницы. Мы просим сказать о всех попытках фишинга в научно-техническую поддержку Gmail», — говорится в официальном сообщении компании.

В мобильном приложении Gmail для устройств на платформе Android была добавлена антифишинговая проверка. При клика на странную ссылку пользователь возьмёт уведомление, дающее предупреждение о вероятной компрометации частных данных.

Эта функция станет дешева всем пользователям в течение ближайшей семь дней.

Хакеры сбиваются в своры

В сети показался ежегодный отчет о киберпреступлениях, идеальных в 2016 году. Специалисты объявили, что количество взломов с вымогательством в сети…

Доподлинно неизвестно, помогли бы такие предупреждения против свершившегося фишинга, но в любом случае они делают серьёзную просветительскую функцию —

на данный момент атаки на персональные эти становятся все более изощренными, и выявить подделку иногда не смогут кроме того умелые пользователи всемирной сети.

Главной целью фишинговых атак есть получение от пользователя его тайных данных. Менеджер по группе продуктов ESET Russia Сергей Кузнецов поведал «Газете.Ru», что подобные атаки обычно осуществляются преступниками с целью денежной пользы.

Однако он выделил, что, не обращая внимания на заверения Гугл о том, что неприятность решена, зараженные письма теоретически еще смогут приходить на почту пользователей сервиса.

В твиттере показалось пара публикаций, подтверждающих, что Гугл отключила применение клиента OAuth — открытого протокола авторизации, благодаря которому была совершена фишинговая атака. Но это не дает гарантии того, что для кражи данных не будет использовано какое-либо второе приложение в совокупности.

Чтобы защититься от киберпреступников, пользователям необходимо запомнить, что никому нельзя сообщать собственную приватную данные и давать доступ к личным аккаунтам. Компании, к каким относятся эти сведенья, ни при каких обстоятельствах не запросят их у пользователя.